Обзор Linux Malware Detect

Как установить и использовать сканер вредоносных файлов Linux Malware Detect.

Linux Malware Detect (Maldet) — сканер для проверки сервера на наличие подозрительных и вредоносных скриптов: шеллов, спам-скриптов и прочего.

Основные возможности:

- поиск подозрительных файлов;

- помещение проблемных файлов в карантин;

- попытка автоматического «лечения» обнаруженного;

- сканирование только новых и изменённых файлов за указанный период;

- мониторинг директории в интерактивном режиме;

- работа с исключениями по сигнатурам, путям и конкретным файлам;

- отправка подозрительных файлов на анализ на серверы Maldet;

- автоматическое и ручное обновление сигнатур и самого сканера.

Установка

Установка одинакова для CentOS и Debian:

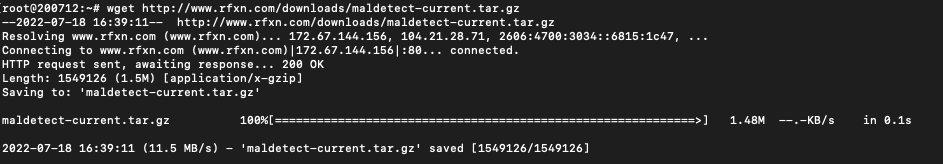

cd /root

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

Загрузка Maldet

Загрузка Maldet

tar -zxvf maldetect-current.tar.gz

cd maldetect-*/

bash install.sh

Установочный скрипт размещает исполняемый файл в /usr/local/maldetect/maldet и создаёт символическую ссылку /usr/local/sbin/maldet. Также создаются файл /usr/lib/libinotifytools.so.0 и ежедневное cron-задание в /etc/cron.daily/maldet.

Использование

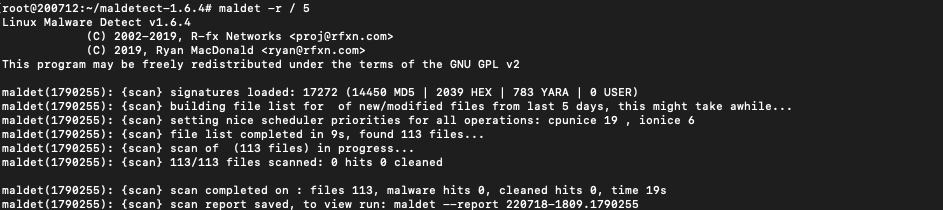

Сканировать файлы, изменённые за последние 5 дней:

maldet -r / 5

По завершении сканирования выводится общее количество просканированных, заражённых и излеченных файлов, а также номер отчёта.

Результат сканирования

Результат сканирования

Просмотреть отчёт:

maldet --report 220718-1809.1790255

Отчёт Maldet

Отчёт Maldet

Обновить базы сигнатур:

maldet -u

Переместить найденные заражённые файлы в карантин (каталог /usr/local/maldetect/quarantine):

maldet -q 220718-1809.1890277

Восстановить файлы из карантина:

maldet -s 220718-1809.1890277

Попытаться очистить заражённые файлы от вредоносного кода:

maldet -n 220718-1809.1890277

Добавить вредоносный файл в базу сигнатур:

maldet -c badfile.php

Конфигурация

Конфигурационный файл Maldet находится в /usr/local/maldetect/conf.maldet.

Основные параметры:

# [ General Options ]

email_alert="1" # Включить уведомления на почту

email_addr="mail@example.com" # Адрес для уведомлений

email_ignore_clean="0" # Уведомлять об очищенных файлах (0 — не уведомлять)

# [ Scan Options ]

scan_max_depth="15" # Максимальная глубина сканирования

scan_min_filesize="24" # Минимальный размер файла (байт)

scan_max_filesize="2048k" # Максимальный размер файла

scan_clamscan="1" # Использовать ClamAV, если установлен

scan_tmpdir_paths="/tmp /var/tmp /dev/shm /var/fcgi_ipc" # Временные директории для проверки

scan_user_access="0" # Разрешить сканирование не-root пользователям

scan_ignore_user="" # Пользователи, игнорируемые при сканировании

scan_ignore_group="" # Группы, игнорируемые при сканировании

# [ Quarantine Options ]

quarantine_hits="1" # Автоматически отправлять найденное в карантин

quarantine_clean="0" # Пытаться автоматически «лечить» найденное

Ежедневная проверка

При установке Maldet создаёт файл /etc/cron.daily/maldet, который запускает ежедневное сканирование новых файлов на сервере. Найденное обрабатывается согласно настройкам конфигурационного файла.

Если ежедневная проверка не нужна — файл достаточно удалить. Пути в нём уже настроены под современные панели управления сервером; ручная правка требуется только для добавления нестандартных директорий.

Помощь

Если у вас возникли вопросы или требуется помощь, пожалуйста, свяжитесь с нами через систему тикетов — мы обязательно вам поможем!